ਵਰਤੋਂਕਾਰ:Ritika7299/Keystroke logging

ਕੀ -ਸਟਰੋਕ ਲਾਗਿੰਗ, ਅਕਸਰ ਕੀ-ਲਾਗਿੰਗ ਜਾਂ ਕੀ-ਬੋਰਡ 'ਤੇ ਕਬਜ਼ਾ ਕਰਨ ਨੂੰ ਕਿਹਾ ਜਾਂਦਾ ਹੈ। ਇਹ ਕੀ-ਬੋਰਡ ਦੀ ਰਿਕਾਰਡਿੰਗ ਕਰਨ ਲਈ ਵਰਤਿਆ ਜਾਂਦਾ ਹੈ ਤਾਂ ਕਿ ਜੋ ਵਿਅਕਤੀ ਕੰਪਿਊਟਰ ਚਲਾ ਰਿਹਾ ਹੈ ਉਹ ਇਸ ਗੱਲੋਂ ਅਣਜਾਣ ਰਹੇ ਕਿ ਉਸਦੇ ਕੀ-ਬੋਰਡ ਦੀ ਰਿਕਾਰਡਿੰਗ ਹੋ ਰਹੀ ਹੈ। ਖਾਸ ਤੌਰ ਲੌਗਿੰਗ ਪ੍ਰੋਗਰਾਮ ਚਲਾਉਣ ਵਾਲੇ ਵਿਅਕਤੀ ਦੁਆਰਾ ਫਿਰ ਡਾਟਾ ਪ੍ਰਾਪਤ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ। ਇੱਕ ਕੀ-ਲੌਗਰ ਜਾਂ ਤਾਂ ਸਾੱਫਟਵੇਅਰ ਜਾਂ ਹਾਰਡਵੇਅਰ ਹੋ ਸਕਦਾ ਹੈ।

ਹਾਲਾਂਕਿ ਪ੍ਰੋਗਰਾਮ ਆਪਣੇ ਆਪ ਕਾਨੂੰਨੀ ਹਨ , [1] ਉਹਨਾਂ ਵਿੱਚੋਂ ਬਹੁਤ ਸਾਰੇ ਪ੍ਰੋਗਰਾਮ ਮਾਲਕ ਆਪਣੇ ਕੰਪਿਟਰਾਂ ਦੀ ਨਿਗਰਾਨੀ ਲਈ ਵਰਤਦੇ ਹਨ, ਕੀ-ਲੌਗਰਜ਼ ਅਕਸਰ ਪਾਸਵਰਡ ਅਤੇ ਹੋਰ ਗੁਪਤ ਜਾਣਕਾਰੀ ਚੋਰੀ ਕਰਨ ਲਈ ਵਰਤੇ ਜਾਂਦੇ ਹਨ। [2] [3]

ਕੀ-ਲਾਗਿੰਗ ਦੀ ਵਰਤੋਂ ਮਨੁੱਖੀ ਕੰਪਿਊਟਰ ਦੇ ਪਰਸਪਰ ਪ੍ਰਭਾਵ ਦਾ ਅਧਿਐਨ ਕਰਨ ਲਈ ਵੀ ਕੀਤੀ ਜਾ ਸਕਦੀ ਹੈ। ਕੀਲੌਗਿੰਗ ਦੇ ਬਹੁਤ ਸਾਰੇ ਢੰਗ ਮੌਜੂਦ ਹਨ: ਇਹ ਹਾਰਡਵੇਅਰ ਅਤੇ ਸਾੱਫਟਵੇਅਰ-ਅਧਾਰਤ ਪਹੁੰਚ ਤੋਂ ਲੈ ਕੇ ਧੁਨੀ ਵਿਸ਼ਲੇਸ਼ਣ ਤੱਕ ਹੁੰਦੇ ਹਨ।

ਐਪਲੀਕੇਸ਼ਨ

[ਸੋਧੋ]ਸਾੱਫਟਵੇਅਰ ਅਧਾਰਤ ਕੀਲੌਗਰਜ਼

[ਸੋਧੋ]

ਸਾੱਫਟਵੇਅਰ-ਅਧਾਰਤ ਕੀਲੌਗਰਸ ਉਹ ਕੰਪਿਊਟਰ ਪ੍ਰੋਗਰਾਮ ਹਨ ਜੋ ਟੀਚੇ ਦੇ ਕੰਪਿਊਟਰ ਦੇ ਸਾੱਫਟਵੇਅਰ ਤੇ ਕੰਮ ਕਰਨ ਲਈ ਤਿਆਰ ਕੀਤੇ ਗਏ ਹਨ। [4] ਕੀ-ਲਾਗਰਾਂ ਦੀ ਵਰਤੋਂ ਆਈ.ਟੀ (IT) ਅਤੇ ਵਪਾਰਕ ਨੈਟਵਰਕ ਨਾਲ ਤਕਨੀਕੀ ਸਮੱਸਿਆਵਾਂ ਦੇ ਹੱਲ ਲਈ ਆਈ.ਟੀ ਸੰਗਠਨਾਂ ਵਿੱਚ ਕੀਤੀ ਜਾਂਦੀ ਹੈ। ਪਰਿਵਾਰ ਅਤੇ ਕਾਰੋਬਾਰੀ ਲੋਕ ਆਪਣੇ ਉਪਭੋਗਤਾਵਾਂ ਦੇ ਸਿੱਧੇ ਗਿਆਨ ਤੋਂ ਬਗੈਰ ਨੈਟਵਰਕ ਦੀ ਵਰਤੋਂ ਦੀ ਨਿਗਰਾਨੀ ਕਰਨ ਲਈ ਕੀਲੌਗਰਜ਼ ਨੂੰ ਕਾਨੂੰਨੀ ਤੌਰ ਤੇ ਵਰਤਦੇ ਹਨ। ਇਥੋਂ ਤਕ ਕਿ ਮਾਈਕ੍ਰੋਸਾੱਫਟ ਨੇ ਜਨਤਕ ਤੌਰ 'ਤੇ ਮੰਨਿਆ ਕਿ ਵਿੰਡੋਜ਼ 10 ਆਪ੍ਰੇਸ਼ਨ ਸਿਸਟਮ ਦੇ ਇਸਦੇ ਅੰਤਮ ਸੰਸਕਰਣ "ਟਾਈਪਿੰਗ ਅਤੇ ਲਿਖਾਈ ਸੇਵਾਵਾਂ ਨੂੰ ਬਿਹਤਰ ਬਣਾਉਣ ਲਈ" ਇੱਕ ਬਿਲਟ-ਇਨ ਕੀਲੌਗਰ ਹੈ। [5] ਹਾਲਾਂਕਿ, ਬਦਸਲੂਕੀ ਕਰਨ ਵਾਲੇ ਵਿਅਕਤੀ ਪਾਸਵਰਡ ਜਾਂ ਕ੍ਰੈਡਿਟ ਕਾਰਡ ਦੀ ਜਾਣਕਾਰੀ ਚੋਰੀ ਕਰਨ ਲਈ ਜਨਤਕ ਕੰਪਿਊਟਰਾਂ ਤੇ ਕੀਲੌਗਰਜ਼ ਦੀ ਵਰਤੋਂ ਕਰ ਸਕਦੇ ਹਨ। ਜ਼ਿਆਦਾਤਰ ਕੀਲੌਗਰਾਂ ਨੂੰ ਐੱਚ.ਟੀ. ਟੀ.ਪੀ.ਐੱਸ ਐਨਕ੍ਰਿਪਸ਼ਨ ਦੁਆਰਾ ਨਹੀਂ ਰੋਕਿਆ ਜਾਂਦਾ ਹੈ ਕਿਉਂਕਿ ਇਹ ਸਿਰਫ ਕੰਪੀ ਪਿਊਟਰਾਂ ਦੇ ਵਿਚਕਾਰ ਆਵਾਜਾਈ ਵਿੱਚ ਡਾਟਾ ਦੀ ਰੱਖਿਆ ਕਰਦਾ ਹੈ।

ਤਕਨੀਕੀ ਦ੍ਰਿਸ਼ਟੀਕੋਣ ਤੋਂ, ਇੱਥੇ ਕਈ ਸ਼੍ਰੇਣੀਆਂ ਹਨ:

- ਹਾਈਪਰਾਈਜ਼ਰ-ਅਧਾਰਤ : ਕੀਲੌਗਰ ਸਿਧਾਂਤਕ ਤੌਰ ਤੇ ਓਪਰੇਟਿੰਗ ਸਿਸਟਮ ਦੇ ਹੇਠਾਂ ਚੱਲ ਰਹੇ ਮਾਲਵੇਅਰ ਹਾਈਪਰਾਈਜ਼ਰ ਵਿੱਚ ਰਹਿ ਸਕਦਾ ਹੈ, ਜੋ ਇਸ ਤਰ੍ਹਾਂ ਅਛੂਤਾ ਰਹਿੰਦਾ ਹੈ। ਇਹ ਅਸਰਦਾਰ ਤਰੀਕੇ ਨਾਲ ਇੱਕ ਵਰਚੁਅਲ ਮਸ਼ੀਨ ਬਣ ਜਾਂਦੀ ਹੈ। ਬਲੂ ਪਿੱਲ ਇਕ ਧਾਰਨਾਤਮਕ ਉਦਾਹਰਣ ਹੈ।

- ਕਰਨਲ- ਬੇਸਡ : ਮਸ਼ੀਨ ਉੱਤੇ ਇੱਕ ਪ੍ਰੋਗਰਾਮ ਰੂਟ ਨੂੰ ਐਕਸੈਸ ਕਰਦਾ ਹੈ ਤਾਂ ਜੋ ਉਹ ਓਪਰੇਟਿੰਗ ਸਿਸਟਮ ਪਿਛੇ ਓਹਲਾ ਕਰ ਸਕੇ ਅਤੇ ਕੀਸਟ੍ਰੋਕ ਨੂੰ ਉਸ ਚੋ ਲੰਘਾ ਸਕੇ। ਇਹ ਲਿਖਣਾ ਅਤੇ ਇਸ ਨਾਲ ਲੜਨਾ ਦੋਵੇਂ ਮੁਸ਼ਕਲ ਹਨ। ਅਜਿਹੇ ਕੀਲੌਗਰਜ਼ ਕਰਨਲ ਪੱਧਰ ਤੇ ਰਹਿੰਦੇ ਹਨ, ਜਿਸ ਨਾਲ ਉਹਨਾਂ ਨੂੰ ਖੋਜਣਾ ਮੁਸ਼ਕਲ ਹੋ ਜਾਂਦਾ ਹੈ, ਖ਼ਾਸਕਰ ਉਪਭੋਗਤਾ ਕਾਰਜਾਂ ਲਈ ਜਿਨ੍ਹਾਂ ਨੂੰ ਰੂਟ ਦੀ ਪਹੁੰਚ ਨਹੀਂ ਹੁੰਦੀ। ਇਹ ਅਕਸਰ ਰੂਟਕਿਟਸ ਦੇ ਤੌਰ ਤੇ ਲਾਗੂ ਕੀਤੇ ਜਾਂਦੇ ਹਨ ਜੋ ਹਾਰਡਵੇਅਰ ਤੱਕ ਅਣਅਧਿਕਾਰਤ ਪਹੁੰਚ ਪ੍ਰਾਪਤ ਕਰਨ ਲਈ ਓਪਰੇਟਿੰਗ ਸਿਸਟਮ ਕਰਨਲ ਨੂੰ ਵਿਗਾੜਦੇ ਹਨ। ਇਹ ਉਨ੍ਹਾਂ ਨੂੰ ਬਹੁਤ ਸ਼ਕਤੀਸ਼ਾਲੀ ਬਣਾਉਂਦਾ ਹੈ। ਇੱਕ ਕੀਲੌਗਰ ਇਸ ਢੰਗ ਦੀ ਵਰਤੋਂ ਕਰਕੇ ਇੱਕ ਕੀਬੋਰਡ ਡਿਵਾਈਸ ਡਰਾਈਵਰ ਦੇ ਤੌਰ ਤੇ ਕੰਮ ਕਰ ਸਕਦਾ ਹੈ, ਉਦਾਹਰਣ ਵਜੋਂ, ਅਤੇ ਇਸ ਤਰ੍ਹਾਂ ਕੀਬੋਰਡ ਤੇ ਟਾਈਪ ਕੀਤੀ ਕਿਸੇ ਵੀ ਜਾਣਕਾਰੀ ਤੱਕ ਪਹੁੰਚ ਪ੍ਰਾਪਤ ਕਰ ਸਕਦੀ ਹੈ ਕਿਉਂਕਿ ਇਹ ਓਪਰੇਟਿੰਗ ਸਿਸਟਮ ਵਿੱਚ ਜਾਂਦੀ ਹੈ।

- ਏਪੀਆਈ ਅਧਾਰਤ : ਇਹ ਕੀਲੌਗਰਸ ਇੱਕ ਚੱਲ ਰਹੀ ਐਪਲੀਕੇਸ਼ਨ ਦੇ ਅੰਦਰ ਕੀਬੋਰਡ ਏਪੀਆਈ ਨੂੰ ਹੁੱਕ ਕਰਦੇ ਹਨ। ਕੀਲੌਗਰ ਨੇ ਕੀਸਟ੍ਰੋਕ ਇਵੈਂਟਾਂ ਨੂੰ ਰਜਿਸਟਰ ਕੀਤਾ ਜਿਵੇਂ ਕਿ ਇਹ ਮਾਲਵੇਅਰ ਦੀ ਬਜਾਏ ਐਪਲੀਕੇਸ਼ਨ ਦਾ ਇੱਕ ਸਧਾਰਣ ਟੁਕੜਾ ਸੀ। ਕੀਲੌਗਰ ਹਰ ਵਾਰ ਇੱਕ ਇਵੈਂਟ ਪ੍ਰਾਪਤ ਕਰਦਾ ਹੈ ਜਦੋਂ ਉਪਯੋਗਕਰਤਾ ਕੋਈ ਕੁੰਜੀ ਦਬਾਉਂਦਾ ਜਾਂ ਜਾਰੀ ਕਰਦਾ ਹੈ। ਕੀਲੌਗਰ ਇਸ ਨੂੰ ਸਿਰਫ਼ ਰਿਕਾਰਡ ਕਰਦਾ ਹੈ।

- ਫਾਰਮ ਫੜਨਾ ਅਧਾਰਤ : ਫਾਰਮ ਫੜਨਾ- ਅਧਾਰਤ ਕੀਲੌਗਰਜ਼ ਸਬਮਿਟ ਪ੍ਰੋਗਰਾਮਾਂ ਤੇ ਵੈਬ ਬ੍ਰਾਜ਼ਿੰਗ ਨੂੰ ਰਿਕਾਰਡ ਕਰਕੇ ਵੈਬ ਫਾਰਮ ਸਬਮਿਸ਼ਨਜ਼ ਨੂੰ ਲਾਗ ਕਰਦੇ ਹਨ। ਇਹ ਉਦੋਂ ਹੁੰਦਾ ਹੈ ਜਦੋਂ ਉਪਭੋਗਤਾ ਇੱਕ ਫਾਰਮ ਭਰਦਾ ਹੈ ਅਤੇ ਇਸਨੂੰ ਜਮ੍ਹਾ ਕਰਦਾ ਹੈ, ਆਮ ਤੌਰ 'ਤੇ ਇੱਕ ਬਟਨ ਦਬਾ ਕੇ ਜਾਂ ਐਂਟਰ ਦਬਾ ਕੇ ; ਇਸ ਕਿਸਮ ਦਾ ਕੀਲੌਗਰ ਡਾਟਾ ਇੰਟਰਨੈਟ ਦੁਆਰਾ ਪਾਸ ਕੀਤੇ ਜਾਣ ਤੋਂ ਪਹਿਲਾਂ ਰਿਕਾਰਡ ਕਰਦਾ ਹੈ।

- ਜਾਵਾਸਕ੍ਰਿਪਟ-ਅਧਾਰਤ: ਇੱਕ ਖਤਰਨਾਕ ਸਕ੍ਰਿਪਟ ਟੈਗ ਦਾ ਇੱਕ ਟੀਚੇ ਵੈੱਬ ਪੇਜ ਵਿੱਚ ਟੀਕਾ ਲਗਾਇਆ ਜਾਂਦਾ ਹੈ। ਸਕ੍ਰਿਪਟਾਂ ਨੂੰ ਕਈ ਢੰਗਾਂ ਦੁਆਰਾ ਟੀਕਾ ਲਗਾਇਆ ਜਾ ਸਕਦਾ ਹੈ, ਸਮੇਤ ਕ੍ਰਾਸ-ਸਾਈਟ ਸਕ੍ਰਿਪਟਿੰਗ, ਮੈਨ-ਇਨ-ਦਿ-ਬ੍ਰਾ .ਜ਼ਰ, ਮੈਨ-ਇਨ-ਦ-ਮਿਡਲ, ਜਾਂ ਰਿਮੋਟ ਵੈੱਬ ਸਾਈਟ ਦਾ ਸਮਝੌਤਾ। [8]

- ਮੈਮੋਰੀ-ਇੰਜੈਕਸ਼ਨ-ਅਧਾਰਤ : ਮੈਮੋਰੀ ਇੰਜੈਕਸ਼ਨ ( ਐਮਆਈਟੀਬੀ ) ਅਧਾਰਤ ਕੀਲੌਗਰਸ ਬ੍ਰਾਊਜ਼ਰ ਅਤੇ ਹੋਰ ਸਿਸਟਮ ਫੰਕਸ਼ਨਾਂ ਨਾਲ ਜੁੜੇ ਮੈਮੋਰੀ ਟੇਬਲ ਨੂੰ ਬਦਲ ਕੇ ਆਪਣਾ ਲੌਗਿੰਗ ਫੰਕਸ਼ਨ ਕਰਦੇ ਹਨ। ਮੈਮੋਰੀ ਟੇਬਲ ਨੂੰ ਪੈਚ ਕਰਕੇ ਜਾਂ ਸਿੱਧਾ ਮੈਮੋਰੀ ਵਿਚ ਟੀਕਾ ਲਗਾ ਕੇ, ਇਸ ਤਕਨੀਕ ਨੂੰ ਮਾਲਵੇਅਰ ਲੇਖਕ ਵਿੰਡੋਜ਼ ਯੂਏਸੀ (ਯੂਜ਼ਰ ਅਕਾਉਂਟ ਕੰਟਰੋਲ) ਨੂੰ ਬਾਈਪਾਸ ਕਰਨ ਲਈ ਇਸਤੇਮਾਲ ਕਰ ਸਕਦੇ ਹਨ. ਜ਼ੀਅਸ ਅਤੇ ਸਪਾਈਈ ਟ੍ਰੋਜਨ ਇਸ ਢੰਗ ਦੀ ਵਿਸ਼ੇਸ਼ ਤੌਰ ਤੇ ਵਰਤੋਂ ਕਰਦੇ ਹਨ। [9] ਨਾਨ-ਵਿੰਡੋਜ਼ ਪ੍ਰਣਾਲੀਆਂ ਵਿੱਚ ਸੁਰੱਖਿਆ ਪ੍ਰਣਾਲੀ ਹੁੰਦੀ ਹੈ ਜੋ ਰਿਮੋਟ ਟਿਕਾਣੇ ਤੋਂ ਸਥਾਨਕ ਤੌਰ ਤੇ ਰਿਕਾਰਡ ਕੀਤੇ ਡੇਟਾ ਤੱਕ ਪਹੁੰਚ ਦੀ ਆਗਿਆ ਦਿੰਦੀਆਂ ਹਨ। ਰਿਮੋਟ ਸੰਚਾਰ ਉਦੋਂ ਪ੍ਰਾਪਤ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ ਜਦੋਂ ਇਹਨਾਂ ਵਿੱਚੋਂ ਇੱਕ ਢੰਗ ਵਰਤਿਆ ਜਾਂਦਾ ਹੈ:

- ਡੇਟਾ ਨੂੰ ਇੱਕ ਵੈਬਸਾਈਟ, ਡਾਟਾਬੇਸ ਜਾਂ ਇੱਕ ਐਫਟੀਪੀ ਸਰਵਰ ਤੇ ਅਪਲੋਡ ਕੀਤਾ ਜਾਂਦਾ ਹੈ।

- ਡਾਟਾ ਸਮੇਂ-ਸਮੇਂ ਤੇ ਇੱਕ ਈਮੇਲ ਪਤੇ ਤੇ ਈਮੇਲ ਕੀਤਾ ਜਾਂਦਾ ਹੈ।

- ਇੱਕ ਅਟੈਚਡ ਹਾਰਡਵੇਅਰ ਪ੍ਰਣਾਲੀ ਨੂੰ ਲਗਾਉਣ ਲਈ ਡਾਟਾ ਵਾਇਰਲੈੱਸ ਪ੍ਰਸਾਰਿਤ ਹੁੰਦਾ ਹੈ।

- ਸਾੱਫਟਵੇਅਰ ਟੀਚੇ ਵਾਲੀ ਮਸ਼ੀਨ ਤੇ ਸਟੋਰ ਕੀਤੇ ਡਾਟਾ ਲੌਗਾਂ ਲਈ, ਇੰਟਰਨੈਟ ਜਾਂ ਸਥਾਨਕ ਨੈਟਵਰਕ ਤੋਂ ਸਥਾਨਕ ਮਸ਼ੀਨ ਤੇ ਰਿਮੋਟ ਲੌਗਇਨ ਯੋਗ ਕਰਦਾ ਹੈ।

ਲਿਖਣ ਦੀ ਪ੍ਰਕਿਰਿਆ ਦੀ ਖੋਜ ਵਿੱਚ ਕੀਸਟ੍ਰੋਕ ਲੌਗਿੰਗ

[ਸੋਧੋ]ਕੀਸਟ੍ਰੋਕ ਲੌਗਿੰਗ ਹੁਣ ਲਿਖਣ ਪ੍ਰਕਿਰਿਆਵਾਂ ਦੇ ਅਧਿਐਨ ਲਈ ਇੱਕ ਸਥਾਪਤ ਖੋਜ ਦਾ ਢੰਗ ਹੈ। [10] ਲਿਖਣ ਦੀਆਂ ਗਤੀਵਿਧੀਆਂ ਦੇ ਔਨਲਾਈਨ ਡੇਟਾ ਨੂੰ ਇਕੱਤਰ ਕਰਨ ਲਈ ਵੱਖ-ਵੱਖ ਪ੍ਰੋਗਰਾਮਾਂ ਦਾ ਵਿਕਾਸ ਕੀਤਾ ਗਿਆ ਹੈ, [11] ਜਿਸ ਵਿੱਚ ਇਨਪੁਟਲਾਗ, ਸਕ੍ਰਿਪਟਲਾਗ, ਅਤੇ ਟ੍ਰਾਂਸਲਾਗ ਸ਼ਾਮਲ ਹਨ।

ਕੀਸਟ੍ਰੋਕ ਲੌਗਿੰਗ ਕਾਨੂੰਨੀ ਤੌਰ ਤੇ ਕਈ ਲਿਖਤੀ ਪ੍ਰਸੰਗਾਂ ਵਿੱਚ ਇੱਕ ਚੰਗੀ ਖੋਜ ਯੰਤਰ ਦੇ ਤੌਰ ਤੇ ਵਰਤੀ ਜਾਂਦੀ ਹੈ। ਇਹਨਾਂ ਵਿੱਚ ਬੋਧਵਾਦੀ ਲਿਖਣ ਪ੍ਰਕਿਰਿਆਵਾਂ ਦੇ ਅਧਿਐਨ ਸ਼ਾਮਲ ਹੁੰਦੇ ਹਨ, ਜਿਸ ਵਿੱਚ ਸ਼ਾਮਲ ਹਨ :

- ਲਿਖਣ ਦੀਆਂ ਰਣਨੀਤੀਆਂ ਦਾ ਵੇਰਵਾ; ਬੱਚਿਆਂ ਦਾ ਲਿਖਣ ਵਿਕਾਸ (ਮੁਸ਼ਕਲਾਂ ਦੇ ਨਾਲ ਅਤੇ ਬਿਨਾਂ),

- ਸਪੈਲਿੰਗ,

- ਪਹਿਲੀ ਅਤੇ ਦੂਜੀ ਭਾਸ਼ਾ ਲਿਖਾਈ, ਅਤੇ

- ਮਾਹਰ ਹੁਨਰ ਦੇ ਖੇਤਰ ਜਿਵੇਂ ਅਨੁਵਾਦ ਅਤੇ ਉਪਸਿਰਲੇਖ।

ਕੀਸਟ੍ਰੋਕ ਲੌਗਿੰਗ ਦੀ ਵਰਤੋਂ ਖ਼ਾਸਕਰ ਲਿਖਤ ਦੀ ਖੋਜ ਕਰਨ ਲਈ ਕੀਤੀ ਜਾ ਸਕਦੀ ਹੈ। ਇਸਨੂੰ ਦੂਜੀ ਭਾਸ਼ਾ ਸਿੱਖਣ, ਪ੍ਰੋਗ੍ਰਾਮਿੰਗ ਹੁਨਰਾਂ ਅਤੇ ਟਾਈਪਿੰਗ ਹੁਨਰਾਂ ਲਈ ਵਿਦਿਅਕ ਡੋਮੇਨਾਂ ਵਿੱਚ ਵੀ ਏਕੀਕ੍ਰਿਤ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ।

ਹਾਰਡਵੇਅਰ ਅਧਾਰਤ ਕੀਲੌਗਰਸ

[ਸੋਧੋ]

ਹਾਰਡਵੇਅਰ-ਅਧਾਰਤ ਕੀਲੌਗਰਸ ਕਿਸੇ ਵੀ ਸਾੱਫਟਵੇਅਰ ਨੂੰ ਸਥਾਪਿਤ ਕੀਤੇ ਜਾਣ 'ਤੇ ਨਿਰਭਰ ਨਹੀਂ ਕਰਦੇ ਕਿਉਂਕਿ ਉਹ ਇੱਕ ਕੰਪਿਊਟਰ ਸਿਸਟਮ ਦੇ ਇੱਕ ਹਾਰਡਵੇਅਰ ਪੱਧਰ' ਤੇ ਮੌਜੂਦ ਹੁੰਦੇ ਹਨ।

- ਫਰਮਵੇਅਰ-ਅਧਾਰਤ: ਬੀ.ਆਈ.ਓ.ਐੱਸ (BIOS) -level ਫਰਮਵੇਅਰ ਜੋ ਕੀਬੋਰਡ ਇਵੈਂਟਾਂ ਨੂੰ ਸੰਭਾਲਦਾ ਹੈ ਇਹਨਾਂ ਪ੍ਰਕਿਰਿਆਵਾਂ ਨੂੰ ਰਿਕਾਰਡ ਕਰਨ ਲਈ ਉਹਨਾਂ ਨੂੰ ਸੰਸ਼ੋਧਿਤ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ। ਮਸ਼ੀਨ ਨੂੰ ਸਰੀਰਕ ਅਤੇ / ਜਾਂ ਰੂਟ-ਪੱਧਰ ਦੀ ਪਹੁੰਚ ਦੀ ਜਰੂਰਤ ਹੈ, ਅਤੇ ਬੀ.ਆਈ.ਓ.ਐੱਸ ਵਿੱਚ ਲੋਡ ਹੋਏ ਸਾੱਫਟਵੇਅਰ ਨੂੰ ਉਸ ਖਾਸ ਹਾਰਡਵੇਅਰ ਲਈ ਬਣਾਉਣ ਦੀ ਜ਼ਰੂਰਤ ਹੈ ਜਿਸ ਤੇ ਚੱਲ ਰਹੇ ਹੋਣਗੇ। [12]

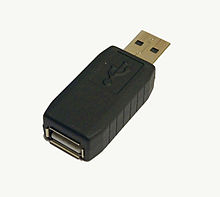

- ਕੀਬੋਰਡ ਹਾਰਡਵੇਅਰ: ਹਾਰਡਵੇਅਰ ਕੀਲੌਗਰਸ ਇੱਕ ਹਾਰਡਵੇਅਰ ਸਰਕਿਟ ਦੀ ਵਰਤੋਂ ਕਰਦੇ ਹੋਏ ਕੀਸਟ੍ਰੋਕ ਲੌਗਿੰਗ ਲਈ ਵਰਤੇ ਜਾਂਦੇ ਹਨ ਜੋ ਕਿ ਕੰਪਿਊਟਰ ਕੀਬੋਰਡ ਅਤੇ ਕੰਪਿਊਟਰ ਦੇ ਵਿਚਕਾਰ ਕਿਤੇ ਵੀ ਜੁੜੇ ਹੋਏ ਹਨ, ਖਾਸ ਤੌਰ ਤੇ ਕੀ-ਬੋਰਡ ਦੇ ਕੇਬਲ ਕੁਨੈਕਟਰ ਨਾਲ ਮੇਲ ਖਾਂਦਾ ਹੈ। ਇੱਥੇ ਯੂਐਸਬੀ ਕੁਨੈਕਟਰ ਅਧਾਰਤ ਹਾਰਡਵੇਅਰ ਕੀਲੌਗਰਸ ਦੇ ਨਾਲ ਨਾਲ ਲੈਪਟਾਪ ਕੰਪਿਊਟਰਾਂ ਲਈ ਵੀ ਹਨ (ਮਿਨੀ-ਪੀਸੀਆਈ ਕਾਰਡ ਪਲੱਗਇਨ ਨੂੰ ਲੈਪਟਾਪ ਦੇ ਐਕਸਟੈਂਸ਼ਨ ਸਲੋਟ ਵਿੱਚ) |ਵਧੇਰੇ ਬਣਾਉਟੀ ਸਥਾਪਨਾਵਾਂ ਨੂੰ ਸਥਾਪਿਤ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ ਜਾਂ ਸਟੈਂਡਰਡ ਕੀਬੋਰਡਸ ਵਿੱਚ ਬਣਾਇਆ ਜਾ ਸਕਦਾ ਹੈ ਤਾਂ ਕਿ ਕੋਈ ਵੀ ਜੰਤਰ ਬਾਹਰੀ ਕੇਬਲ ਤੇ ਦਿਖਾਈ ਨਾ ਦੇਵੇ। ਦੋਵੇਂ ਕਿਸਮਾਂ ਸਾਰੇ ਕੀਬੋਰਡ ਗਤੀਵਿਧੀਆਂ ਨੂੰ ਉਨ੍ਹਾਂ ਦੀ ਅੰਦਰੂਨੀ ਮੈਮੋਰੀ ਵਿੱਚ ਲਾਗ ਕਰਦੇ ਹਨ, ਜਿਸ ਨੂੰ ਬਾਅਦ ਵਿੱਚ ਇਸਤੇਮਾਲ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ। ਇੱਕ ਹਾਰਡਵੇਅਰ ਕੀਲੌਗਰ ਦਾ ਇੱਕ ਸੌਫਟਵੇਅਰ ਹੱਲ ਤੇ ਫਾਇਦਾ ਹੁੰਦਾ ਹੈ: ਇਹ ਟੀਚੇ ਦੇ ਕੰਪਿਊਟਰ ਦੇ ਓਪਰੇਟਿੰਗ ਸਿਸਟਮ ਤੇ ਸਥਾਪਤ ਹੋਣ ਤੇ ਨਿਰਭਰ ਨਹੀਂ ਕਰਦਾ ਹੈ ਅਤੇ ਇਸ ਲਈ ਟੀਚੇ ਵਾਲੀ ਮਸ਼ੀਨ ਤੇ ਚੱਲ ਰਹੇ ਕਿਸੇ ਵੀ ਪ੍ਰੋਗਰਾਮ ਵਿੱਚ ਦਖਲ ਨਹੀਂ ਦੇਵੇਗਾ ਜਾਂ ਕਿਸੇ ਸਾੱਫਟਵੇਅਰ ਦੁਆਰਾ ਖੋਜਿਆ ਜਾਵੇਗਾ। ਹਾਲਾਂਕਿ, ਇਸਦੀ ਸਰੀਰਕ ਮੌਜੂਦਗੀ ਦਾ ਪਤਾ ਲਗਾਇਆ ਜਾ ਸਕਦਾ ਹੈ, ਉਦਾਹਰਣ ਵਜੋਂ, ਇਹ ਕੰਪਿਊਟਰ ਅਤੇ ਕੀਬੋਰਡ ਦੇ ਵਿਚਕਾਰ ਇੱਕ ਇਨਲਾਈਨ ਡਿਵਾਈਸ ਦੇ ਰੂਪ ਵਿੱਚ ਕੇਸ ਤੋਂ ਬਾਹਰ ਸਥਾਪਤ ਕੀਤੀ ਗਈ ਹੈ। ਇਨ੍ਹਾਂ ਵਿੱਚੋਂ ਕੁਝ ਸਥਾਪਨਾਵਾਂ ਨੂੰ ਵਾਇਰਲੈਸ ਸੰਚਾਰ ਮਿਆਰ ਦੀ ਵਰਤੋਂ ਨਾਲ ਰਿਮੋਟ ਤੋਂ ਨਿਯੰਤਰਣ ਅਤੇ ਨਿਗਰਾਨੀ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ। [13]

- ਵਾਇਰਲੈੱਸ ਕੀਬੋਰਡ ਅਤੇ ਮਾਊਸ ਸਨੀਫ਼ਰਸ : ਇਹ ਪੈਸਿਵ ਸਨੀਫ਼ਰ ਇੱਕ ਵਾਇਰਲੈੱਸ ਕੀਬੋਰਡ ਅਤੇ ਇਸਦੇ ਰਿਸੀਵਰ ਤੋਂ ਤਬਦੀਲ ਕੀਤੇ ਜਾ ਰਹੇ ਡੇਟਾ ਦੇ ਪੈਕੇਟ ਇਕੱਠੇ ਕਰਦੇ ਹਨ। ਜਿਵੇਂ ਕਿ ਇਨਕ੍ਰਿਪਸ਼ਨ ਦੀ ਵਰਤੋਂ ਦੋਵਾਂ ਯੰਤਰਾਂ ਦੇ ਵਿੱਚ ਵਾਇਰਲੈਸ ਸੰਚਾਰਾਂ ਨੂੰ ਸੁਰੱਖਿਅਤ ਕਰਨ ਲਈ ਕੀਤੀ ਜਾ ਸਕਦੀ ਹੈ, ਇਸ ਲਈ ਜੇ ਪਹਿਲਾਂ ਪ੍ਰਸਾਰਣ ਨੂੰ ਪੜ੍ਹਿਆ ਜਾਵੇ ਤਾਂ ਇਸ ਨੂੰ ਪਹਿਲਾਂ ਹੀ ਕਰੈਕ ਕਰਨ ਦੀ ਜ਼ਰੂਰਤ ਪੈ ਸਕਦੀ ਹੈ। ਕੁਝ ਮਾਮਲਿਆਂ ਵਿੱਚ, ਇਹ ਇੱਕ ਹਮਲਾਵਰ ਨੂੰ ਇੱਕ ਪੀੜਤ ਦੇ ਕੰਪਿਊਟਰ ਵਿੱਚ ਮਨਮਾਨੀ ਕਮਾਂਡਾਂ ਟਾਈਪ ਕਰਨ ਦੇ ਯੋਗ ਕਰਦਾ ਹੈ। [14]

- ਕੀਬੋਰਡ ਓਵਰਲੇਅ: ਅਪਰਾਧੀ ਲੋਕਾਂ ਦੇ ਪਿੰਨ ਹਾਸਲ ਕਰਨ ਲਈ ਏ ਟੀ ਐਮ ਤੇ ਕੀ-ਬੋਰਡ ਓਵਰਲੇਅ ਦੀ ਵਰਤੋਂ ਕਰਨ ਲਈ ਜਾਣੇ ਜਾਂਦੇ ਹਨ। ਹਰ ਕੀਪ੍ਰੈਸ ਏਟੀਐਮ ਦੇ ਕੀ-ਬੋਰਡ ਦੇ ਨਾਲ-ਨਾਲ ਅਪਰਾਧੀ ਦੇ ਕੀਪੈਡ ਦੁਆਰਾ ਦਰਜ ਕੀਤਾ ਜਾਂਦਾ ਹੈ। ਡਿਵਾਈਸ ਨੂੰ ਮਸ਼ੀਨ ਦੇ ਏਕੀਕ੍ਰਿਤ ਹਿੱਸੇ ਵਾਂਗ ਦਿਖਣ ਲਈ ਤਿਆਰ ਕੀਤਾ ਗਿਆ ਹੈ ਤਾਂ ਜੋ ਬੈਂਕ ਗਾਹਕ ਇਸ ਦੀ ਮੌਜੂਦਗੀ ਤੋਂ ਅਣਜਾਣ ਹੋਣ। [15]

- ਧੁਨੀ ਕੀਲੋਗਰਜ਼: ਇਕੌਸਟਿਕ ਕ੍ਰਿਪਟੈਨਾਲੀਸਿਸ ਦੀ ਵਰਤੋਂ ਕੰਪਿਊਟਰ ਤੇ ਟਾਈਪ ਕਰਕੇ ਕਿਸੇ ਦੁਆਰਾ ਬਣਾਈ ਗਈ ਧੁਨੀ ਦੀ ਨਿਗਰਾਨੀ ਕਰਨ ਲਈ ਕੀਤੀ ਜਾ ਸਕਦੀ ਹੈ। ਕੀਬੋਰਡ ਦੀ ਹਰੇਕ ਕੁੰਜੀ ਜਦੋਂ ਵੱਖਰੀ ਹੁੰਦੀ ਹੈ ਤਾਂ ਇੱਕ ਅਲੱਗ ਅਲੱਗ ਅਲੌਕ ਦਸਤਖਤ ਬਣਾਉਂਦੀ ਹੈ। ਫਿਰ ਇਹ ਪਛਾਣਨਾ ਸੰਭਵ ਹੈ ਕਿ ਕਿਹੜੀ ਕੀਸਟ੍ਰੋਕ ਹਸਤਾਖ਼ਰ ਕਿਸ ਕੀਬੋਰਡ ਅੱਖਰ ਨਾਲ ਸੰਬੰਧਿਤ ਹੈ। ਸਮਾਨ ਐਕੋਸਟਿਕ ਕੀਸਟ੍ਰੋਕ ਦਸਤਖਤਾਂ ਦੀ ਦੁਹਰਾਉਣ ਦੀ ਬਾਰੰਬਾਰਤਾ, ਵੱਖਰੇ ਕੀਬੋਰਡ ਸਟਰੋਕ ਅਤੇ ਹੋਰ ਪ੍ਰਸੰਗ ਜਾਣਕਾਰੀ ਦੇ ਵਿਚਕਾਰ ਸਮਾਂ ਜਿਵੇਂ ਸੰਭਾਵਤ ਭਾਸ਼ਾ ਜਿਸ ਵਿੱਚ ਉਪਭੋਗਤਾ ਲਿਖ ਰਿਹਾ ਹੈ ਇਸ ਨੂੰ ਮੈਪ ਕਰਨ ਲਈ ਇਸ ਵਿਸ਼ਲੇਸ਼ਣ ਵਿੱਚ ਵਰਤਿਆ ਜਾਂਦਾ ਹੈ।

- ਆਪਟੀਕਲ ਨਿਗਰਾਨੀ: ਹਾਲਾਂਕਿ ਕਲਾਸੀਕਲ ਅਰਥਾਂ ਵਿੱਚ ਇਹ ਇੱਕ ਕੀਲੌਗਰ ਨਹੀਂ ਹੈ , ਫਿਰ ਵੀ ਇੱਕ ਅਜਿਹਾ ਤਰੀਕਾ ਹੈ ਜਿਸਦੀ ਵਰਤੋਂ ਪਾਸਵਰਡ ਜਾਂ ਪਿੰਨ ਨੂੰ ਹਾਸਲ ਕਰਨ ਲਈ ਕੀਤੀ ਜਾ ਸਕਦੀ ਹੈ. ਰਣਨੀਤਕ ਢੰਗ ਨਾਲ ਰੱਖਿਆ ਗਿਆ ਕੈਮਰਾ, ਜਿਵੇਂ ਕਿ ਏਟੀਐਮ 'ਤੇ ਲੁਕਿਆ ਹੋਇਆ ਨਿਗਰਾਨੀ ਕੈਮਰਾ, ਕਿਸੇ ਅਪਰਾਧੀ ਨੂੰ ਪਿੰਨ ਜਾਂ ਪਾਸਵਰਡ ਦਾਖਲ ਹੋਣ ਦੀ ਆਗਿਆ ਦੇ ਸਕਦਾ ਹੈ। [16] [17]

- ਸਰੀਰਕ ਸਬੂਤ: ਇੱਕ ਕੀਪੈਡ ਜੋ ਕਿ ਸਿਰਫ ਇੱਕ ਸੁਰੱਖਿਆ ਕੋਡ ਨੂੰ ਦਾਖਲ ਕਰਨ ਲਈ ਵਰਤੀ ਜਾਂਦੀ ਹੈ, ਉਹ ਕੁੰਜੀਆਂ ਜੋ ਅਸਲ ਵਿੱਚ ਵਰਤੀਆਂ ਜਾਂਦੀਆਂ ਹਨ ਕੋਲ ਬਹੁਤ ਸਾਰੇ ਫਿੰਗਰਪ੍ਰਿੰਟਸ ਦੁਆਰਾ ਵਰਤੋਂ ਦੇ ਸਬੂਤ ਹੋਣਗੇ। ਚਾਰ ਅੰਕਾਂ ਦਾ ਪਾਸਕੋਡ, ਜੇ ਪ੍ਰਸ਼ਨ ਵਿਚਲੇ ਚਾਰ ਅੰਕ ਜਾਣੇ ਜਾਂਦੇ ਹਨ, 10,000 ਸੰਭਾਵਨਾਵਾਂ ਤੋਂ ਘਟਾ ਕੇ ਸਿਰਫ 24 ਸੰਭਾਵਨਾਵਾਂ (10 4 ਬਨਾਮ 4! (4 ਦੇ ਤੱਥ ))|ਫਿਰ ਇਨ੍ਹਾਂ ਨੂੰ ਵੱਖਰੇ ਮੌਕਿਆਂ ਤੇ ਦਸਤਾਵੇਜ਼ "ਨਸਲੀ ਫੋਰਸ ਹਮਲੇ" ਲਈ ਵਰਤਿਆ ਜਾ ਸਕਦਾ ਹੈ।

- ਸਮਾਰਟਫੋਨ ਸੈਂਸਰ: ਖੋਜਕਰਤਾਵਾਂ ਨੇ ਪ੍ਰਦਰਸ਼ਤ ਕੀਤਾ ਹੈ ਕਿ ਨੇੜਲੇ ਕੰਪਿਊਟਰ ਕੀਬੋਰਡਾਂ ਦੇ ਕੀਸਟ੍ਰੋਕਸ ਨੂੰ ਸਮਾਰਟਫੋਨ ਵਿਚ ਪਾਈਆਂ ਜਾਣ ਵਾਲੀਆਂ ਵਸਤੂਆਂ ਦੇ ਐਕਸੀਲੋਰਮੀਟਰ ਦੀ ਵਰਤੋਂ ਕਰਕੇ ਹਾਸਲ ਕਰਨਾ ਸੰਭਵ ਹੈ। [18] ਹਮਲਾ ਉਸੇ ਡੈਸਕ 'ਤੇ ਇਕ ਕੀਬੋਰਡ ਦੇ ਕੋਲ ਸਮਾਰਟਫੋਨ ਰੱਖ ਕੇ ਕੀਤਾ ਗਿਆ ਹੈ। ਸਮਾਰਟਫੋਨ ਦਾ ਐਕਸਲੇਰੋਮੀਟਰ ਫਿਰ ਕੀ-ਬੋਰਡ 'ਤੇ ਟਾਈਪ ਕਰਕੇ ਬਣੀਆਂ ਕੰਪਨੀਆਂ ਦਾ ਪਤਾ ਲਗਾ ਸਕਦਾ ਹੈ ਅਤੇ ਫਿਰ ਇਸ ਕੱਚੇ ਐਕਸੀਲੋਰਮੀਟਰ ਸਿਗਨਲ ਨੂੰ 80 ਪ੍ਰਤੀਸ਼ਤ ਦੀ ਸ਼ੁੱਧਤਾ ਨਾਲ ਪੜ੍ਹਨਯੋਗ ਵਾਕਾਂ ਵਿਚ ਅਨੁਵਾਦ ਕਰ ਸਕਦਾ ਹੈ। ਤਕਨੀਕ ਵਿੱਚ ਵਿਅਕਤੀਗਤ ਕੁੰਜੀਆਂ ਦੀ ਬਜਾਏ, ਕੀਸਟ੍ਰੋਕਜ਼ ਦੇ ਜੋੜੇ ਖੋਜ ਕੇ ਸੰਭਾਵਨਾ ਦੁਆਰਾ ਕੰਮ ਕਰਨਾ ਸ਼ਾਮਲ ਹੈ। ਇਹ ਜੋੜਿਆਂ ਵਿੱਚ "ਕੀਬੋਰਡ ਇਵੈਂਟਾਂ" ਦਾ ਨਮੂਨਾ ਲੈਂਦਾ ਹੈ ਅਤੇ ਫਿਰ ਇਹ ਕੰਮ ਕਰਦਾ ਹੈ ਕਿ ਕੀ ਦਬਾਏ ਗਏ ਕੁੰਜੀਆਂ ਦੀ ਜੋੜੀ ਕੀਬੋਰਡ ਦੇ ਖੱਬੇ ਜਾਂ ਸੱਜੇ ਪਾਸੇ ਹੈ ਜਾਂ ਨਹੀਂ ਜਾਂ ਕੀ ਉਹ ਕਵਰਟੀ ਕੀਬੋਰਡ ਤੇ ਇੱਕ ਦੂਜੇ ਦੇ ਨੇੜੇ ਜਾਂ ਕਿਤੇ ਵੱਖਰੇ ਹਨ। ਇਕ ਵਾਰ ਜਦੋਂ ਇਹ ਕੰਮ ਪੂਰਾ ਕਰ ਲੈਂਦਾ ਹੈ, ਤਾਂ ਇਹ ਨਤੀਜਿਆਂ ਦੀ ਤੁਲਨਾ ਇਕ ਪਹਿਲਾਂ ਲੋਡ ਹੋਏ ਸ਼ਬਦਕੋਸ਼ ਨਾਲ ਕਰਦਾ ਹੈ ਜਿੱਥੇ ਹਰੇਕ ਸ਼ਬਦ ਨੂੰ ਉਸੇ ਤਰ੍ਹਾਂ ਤੋੜਿਆ ਜਾਂਦਾ ਹੈ। [19] ਇਸੇ ਤਰ੍ਹਾਂ ਦੀਆਂ ਤਕਨੀਕਾਂ ਨੂੰ ਟੱਚਸਕ੍ਰੀਨ ਕੀਬੋਰਡਾਂ [20] [21] [22] ਤੇ ਕੀਰੋਸਟੋਕਸ [23] [24] ਨਾਲ ਜਾਂ ਅੰਬੀਨਟ-ਲਾਈਟ ਸੈਂਸਰ ਦੇ ਨਾਲ ਜੋੜ ਕੇ ਕੀ-ਸਟਰੋਕ ਫੜਨ ਵਿੱਚ ਵੀ ਅਸਰਦਾਰ ਦਿਖਾਇਆ ਗਿਆ ਹੈ। [25]

- ਬਾਡੀ ਕੀਲੌਗਰਜ਼: ਸਰੀਰਕ ਕੀਲੌਗਰਸ ਇਹ ਨਿਰਧਾਰਤ ਕਰਨ ਲਈ ਸਰੀਰ ਦੀਆਂ ਗਤੀਵਿਧੀਆਂ ਨੂੰ ਵੇਖਦਾ ਹੈ ਅਤੇ ਵਿਸ਼ਲੇਸ਼ਣ ਕਰਦਾ ਹੈ ਕਿ ਕਿਹੜੀਆਂ ਕੁੰਜੀਆਂ ਸਟ੍ਰੋਕ ਸਨ। ਹਮਲਾਵਰ ਨੂੰ ਸਰੀਰ ਦੀਆਂ ਹਰਕਤਾਂ ਅਤੇ ਕੁੰਜੀਆਂ ਦੀ ਸਥਿਤੀ ਦੇ ਵਿਚਕਾਰ ਸੰਬੰਧ ਬਣਾਉਣ ਲਈ ਟਰੈਕ ਕੀਤੇ ਕੀਬੋਰਡ ਦੇ ਸਵਿੱਚਾਂ ਦੇ ਲੇਆਉਟ ਤੋਂ ਜਾਣੂ ਹੋਣ ਦੀ ਜ਼ਰੂਰਤ ਹੈ। ਉਪਯੋਗਕਰਤਾ ਦੇ ਇੰਟਰਫੇਸ ਦੇ ਆਡੀਅਲ ਸਿਗਨਲਾਂ ਨੂੰ ਟਰੈਕ ਕਰਨਾ (ਉਦਾਹਰਨ ਲਈ ਇੱਕ ਸਾਊਂਡ ਡਿਵਾਈਸ ਉਪਭੋਗਤਾ ਨੂੰ ਸੂਚਿਤ ਕਰਨ ਲਈ ਤਿਆਰ ਕਰਦੀ ਹੈ ਕਿ ਇੱਕ ਕੀਸਟਰੋਕ ਲੌਗ ਕੀਤਾ ਹੋਇਆ ਹੈ) ਸਰੀਰ ਦੇ ਕੀਲੌਗਿੰਗ ਐਲਗੋਰਿਦਮ ਦੀ ਜਟਿਲਤਾ ਨੂੰ ਘਟਾ ਸਕਦਾ ਹੈ, ਕਿਉਂਕਿ ਇਹ ਉਸ ਪਲ ਦਾ ਨਿਸ਼ਾਨ ਲਗਾਉਂਦਾ ਹੈ ਜਿਸ ਤੇ ਇੱਕ ਕੁੰਜੀ ਦਬਾਈ ਗਈ ਸੀ। [26]

ਕਰੈਕਿੰਗ

[ਸੋਧੋ]ਕੀਲੌਗਿੰਗ ਲਈ ਸਧਾਰਣ ਸਾੱਫਟਵੇਅਰ ਐਪਲੀਕੇਸ਼ਨਾਂ ਲਿਖਣੀਆਂ ਮਾਮੂਲੀ ਹੋ ਸਕਦੀਆਂ ਹਨ, ਅਤੇ ਕਿਸੇ ਵੀ ਨਾਪਾਕ ਕੰਪਿਊਟਰ ਪ੍ਰੋਗ੍ਰਾਮ ਦੀ ਤਰ੍ਹਾਂ, ਟ੍ਰੋਜਨ ਘੋੜੇ ਜਾਂ ਕਿਸੇ ਵਾਇਰਸ ਦੇ ਹਿੱਸੇ ਵਜੋਂ ਵੰਡੀਆਂ ਜਾ ਸਕਦੀਆਂ ਹਨ। ਜੋ ਹਮਲਾਵਰ ਲਈ ਮਾਮੂਲੀ ਨਹੀਂ ਹਨ। ਇੱਕ ਹਮਲਾਵਰ ਜੋ ਲਾਗਇਨ ਕੀਸਟ੍ਰੋਕਜ਼ ਨੂੰ ਡਾਉਨਲੋਡ ਕਰਨ ਲਈ ਇੱਕ ਹੋਸਟ ਮਸ਼ੀਨ ਨਾਲ ਹੱਥੀਂ ਜੁੜਦਾ ਹੈ, ਇਸਦਾ ਪਤਾ ਲਗਾਇਆ ਜਾ ਰਿਹਾ ਹੈ। ਇੱਕ ਟ੍ਰੋਜਨ ਨਿਸ਼ਚਿਤ ਈ-ਮੇਲ ਪਤੇ ਜਾਂ ਆਈਪੀ ਐਡਰੈੱਸ ਤੇ ਕੀਲੌਗਡ ਡੇਟਾ ਭੇਜਦਾ ਹੈ ਜੋ ਹਮਲਾਵਰ ਦੇ ਸੰਪਰਕ ਵਿੱਚ ਆਉਂਦਾ ਹੈ।

ਟਰੋਜਨਜ਼

[ਸੋਧੋ]ਖੋਜਕਰਤਾ ਨੇ ਇਸ ਸਮੱਸਿਆ ਨੂੰ ਹੱਲ ਕਰਨ ਲਈ ਕਈ ਤਰੀਕੇ ਤਿਆਰ ਕੀਤੇ ਹਨ। ਉਹਨਾਂ ਨੇ ਇੱਕ ਇਨਕਾਰਯੋਗ ਪਾਸਵਰਡ ਸਨੈਚਿੰਗ ਅਟੈਕ ਪੇਸ਼ ਕੀਤਾ ਜਿਸ ਵਿੱਚ ਕੀਸਟ੍ਰੋਕ ਲੌਗਿੰਗ ਟ੍ਰੋਜਨ ਇੱਕ ਵਾਇਰਸ ਜਾਂ ਕੀੜੇ ਦੀ ਵਰਤੋਂ ਕਰਕੇ ਸਥਾਪਤ ਕੀਤਾ ਗਿਆ ਸੀ। [27] [28] ਹਮਲਾਵਰ ਜਿਹੜਾ ਵਿਸ਼ਾਣੂ ਜਾਂ ਕੀੜੇ ਨਾਲ ਫਸਿਆ ਹੋਇਆ ਹੈ, ਉਹ ਪੀੜਤ ਹੋਣ ਦਾ ਦਾਅਵਾ ਕਰ ਸਕਦਾ ਹੈ। ਕ੍ਰਿਪਟੋਟ੍ਰੋਜਨ ਅਸਮਿਤ ਰੂਪ ਵਿੱਚ ਟ੍ਰੋਜਨ ਲੇਖਕ ਦੀ ਸਰਵਜਨਕ ਕੁੰਜੀ ਦੀ ਵਰਤੋਂ ਕਰਕੇ ਪਾਇਲਡ ਕੀਤੇ ਲੌਗਇਨ / ਪਾਸਵਰਡ ਜੋੜਾਂ ਨੂੰ ਏਕ੍ਰਿਪਟ ਕਰਦਾ ਹੈ ਅਤੇ ਨਤੀਜੇ ਵਜੋਂ ਸਿਫਰਟੈਕਸਟ ਨੂੰ ਗੁਪਤ ਰੂਪ ਵਿੱਚ ਪ੍ਰਸਾਰਿਤ ਕਰਦਾ ਹੈ। [ <span title="This claim needs references to reliable sources. (September 2018)">ਹਵਾਲਾ ਲੋੜੀਂਦਾ</span> ]

ਪੁਲਿਸ ਦੁਆਰਾ ਵਰਤੋਂ

[ਸੋਧੋ]2000 ਵਿੱਚ, ਐਫਬੀਆਈ ਨੇ ਨਿਕੋਡੇਮੋ ਸਕਾਰਫੋ, ਜੂਨੀਅਰ, ਪੀ.ਜੀ.ਪੀ. ਪਾਸਫਰੇਜ ਪ੍ਰਾਪਤ ਕਰਨ ਲਈ ਫਲੈਸ਼ ਕਰੈਸਟ ਆਈ ਐਸ ਪੀ ਦੀ ਵਰਤੋਂ ਕੀਤੀ, ਜੋ ਕਿ ਮੋਬ ਬੌਸ ਨਿਕੋਡੇਮੋ ਸਕਾਰਫੋ ਦਾ ਪੁੱਤਰ ਸੀ। [29] 2000 ਵਿਚ, ਐਫਬੀਆਈ ਨੇ ਇਕ ਵਿਆਪਕ ਵਰਤੋਂ ਵਿਚ ਦੋ ਸ਼ੱਕੀ ਰੂਸ ਦੇ ਸਾਈਬਰ ਅਪਰਾਧੀਆਂ ਨੂੰ ਅਮਰੀਕਾ ਵਿਚ ਲੱਭਿਆ , ਅਤੇ ਉਨ੍ਹਾਂ ਦੇ ਉਪਭੋਗਤਾ ਨਾਮ ਅਤੇ ਪਾਸਵਰਡ ਇਕ ਕੀਲੌਗਰ ਨਾਲ ਖੋਹ ਲਏ ਜੋ ਇਕ ਮਸ਼ੀਨ ਤੇ ਲੁਕੋ ਕੇ ਸਥਾਪਿਤ ਕੀਤਾ ਗਿਆ ਸੀ ਜੋ ਉਹ ਰੂਸ ਵਿਚ ਆਪਣੇ ਕੰਪਿਊਟਰਾਂ ਤਕ ਪਹੁੰਚਣ ਲਈ ਵਰਤਦੇ ਸਨ। ਫਿਰ ਐਫਬੀਆਈ ਨੇ ਇਨ੍ਹਾਂ ਪ੍ਰਮਾਣ ਪੱਤਰਾਂ ਦੀ ਵਰਤੋਂ ਰੂਸ ਵਿਚ ਸ਼ੱਕੀ ਵਿਅਕਤੀਆਂ ਦੇ ਕੰਪਿਊਟਰਾਂ 'ਤੇ ਹੈਕ ਕਰਨ ਲਈ ਕੀਤੀ ਤਾਂਕਿ ਉਨ੍ਹਾਂ' ਤੇ ਮੁਕੱਦਮਾ ਚਲਾਉਣ ਲਈ ਸਬੂਤ ਹਾਸਲ ਕੀਤੇ ਜਾ ਸਕਣ। [30]

ਕਾਊਂਟਰਮੈਜ਼ਰ

[ਸੋਧੋ]ਕਾਊਂਟਰਮੈਜ਼ਰ ਦੀ ਪ੍ਰਭਾਵਸ਼ੀਲਤਾ ਵੱਖੋ ਵੱਖਰੀ ਹੁੰਦੀ ਹੈ ਕਿਉਂਕਿ ਕੀਲੌਗਰਜ਼ ਡੇਟਾ ਕੈਪਚਰ ਕਰਨ ਲਈ ਕਈ ਤਰ੍ਹਾਂ ਦੀਆਂ ਤਕਨੀਕਾਂ ਦੀ ਵਰਤੋਂ ਕਰਦੇ ਹਨ ਅਤੇ ਕਾਊਂਟਰਮੈਜ਼ਰ ਨੂੰ ਵਿਸ਼ੇਸ਼ ਡਾਟਾ ਕੈਪਚਰ ਤਕਨੀਕ ਦੇ ਵਿਰੁੱਧ ਪ੍ਰਭਾਵਸ਼ਾਲੀ ਹੋਣ ਦੀ ਜ਼ਰੂਰਤ ਹੈ। ਮਾਈਕ੍ਰੋਸਾੱਫਟ ਤੋਂ ਵਿੰਡੋਜ਼ 10 ਕੀਲੌਗਿੰਗ ਦੇ ਮਾਮਲੇ ਵਿਚ ਇਹ ਤੁਹਾਡੇ ਕੰਪਿਊਟਰ ਤੇ ਕੁਝ ਗੋਪਨੀਯਤਾ ਸੈਟਿੰਗਜ਼ ਬਦਲਣ ਲਈ ਕਾਫ਼ੀ ਹੈ। [31] ਉਦਾਹਰਣ ਦੇ ਲਈ, ਇੱਕ ਸਕ੍ਰੀਨ ਕੀਬੋਰਡ ਹਾਰਡਵੇਅਰ ਕੀਲੱਗਰਾਂ ਦੇ ਵਿਰੁੱਧ ਪ੍ਰਭਾਵਸ਼ਾਲੀ ਹੋਵੇਗਾ, ਪਾਰਦਰਸ਼ਤਾ ਕੁਝ — ਪਰ ਸਾਰੇ ਨਹੀਂ — ਸਕ੍ਰੀਨ ਲੌਗਰਾਂ ਨੂੰ ਹਰਾ ਦੇਵੇਗੀ ਅਤੇ ਇੱਕ ਐਂਟੀ-ਸਪਾਈਵੇਅਰ ਐਪਲੀਕੇਸ਼ਨ ਹੈ ਜੋ ਸਿਰਫ ਹੁੱਕ-ਬੇਸਡ ਕੀਲੌਗਰ ਨੂੰ ਅਯੋਗ ਕਰ ਸਕਦੀ ਹੈ ਕਰਨਲ-ਅਧਾਰਤ ਕੀਲੌਗਰਸ ਦੇ ਵਿਰੁੱਧ ਪ੍ਰਭਾਵਸ਼ਾਲੀ ਹੋਵੇਗੀ।

ਨਾਲ ਹੀ, ਕੀਲੌਗਰ ਪ੍ਰੋਗਰਾਮ ਦੇ ਲੇਖਕ ਕਾਊਂਟਰਮੈਜ਼ਰ ਨੂੰ ਅਨੁਕੂਲ ਕਰਨ ਲਈ ਕੋਡ ਨੂੰ ਅਪਡੇਟ ਕਰਨ ਦੇ ਯੋਗ ਹੋ ਸਕਦੇ ਹਨ ਜੋ ਉਨ੍ਹਾਂ ਦੇ ਵਿਰੁੱਧ ਪ੍ਰਭਾਵਸ਼ਾਲੀ ਸਾਬਤ ਹੋ ਸਕਦੇ ਹਨ।

ਐਂਟੀ-ਕੀਲੌਗਰਜ਼

[ਸੋਧੋ]ਇੱਕ ਐਂਟੀ-ਕੀਲੱਗਰ ਇੱਕ ਸਾੱਫਟਵੇਅਰ ਦਾ ਟੁਕੜਾ ਹੁੰਦਾ ਹੈ ਜੋ ਖਾਸ ਤੌਰ ਤੇ ਇੱਕ ਕੰਪਿਊਟਰ ਤੇ ਕੀਲੌਗਰਜ਼ ਨੂੰ ਖੋਜਣ ਲਈ ਤਿਆਰ ਕੀਤਾ ਜਾਂਦਾ ਹੈ, ਖਾਸ ਤੌਰ ਤੇ ਕੰਪਿਊਟਰ ਦੀਆਂ ਸਾਰੀਆਂ ਫਾਈਲਾਂ ਦੀ ਤੁਲਨਾ ਕੀਲੌਗਰਸ ਦੇ ਡੇਟਾਬੇਸ ਨਾਲ ਤੁਲਨਾ ਕਰਨ ਵਾਲੇ ਸਮਾਨਤਾਵਾਂ ਦੀ ਤੁਲਨਾ ਵਿੱਚ ਕੀਤੀ ਜਾਂਦੀ ਹੈ ਜੋ ਸ਼ਾਇਦ ਲੁਕਵੇਂ ਕੀਲੌਗਰ ਦੀ ਮੌਜੂਦਗੀ ਦਾ ਸੰਕੇਤ ਦੇ ਸਕਦੇ ਹਨ। ਜਿਵੇਂ ਕਿ ਐਂਟੀ-ਕੀਲੌਗਰਜ਼ ਵਿਸ਼ੇਸ਼ ਤੌਰ ਤੇ ਕੀਲੌਗਰਜ਼ ਨੂੰ ਖੋਜਣ ਲਈ ਤਿਆਰ ਕੀਤੇ ਗਏ ਹਨ, ਉਹਨਾਂ ਕੋਲ ਰਵਾਇਤੀ ਐਂਟੀਵਾਇਰਸ ਸਾੱਫਟਵੇਅਰ ਨਾਲੋਂ ਵਧੇਰੇ ਪ੍ਰਭਾਵਸ਼ਾਲੀ ਹੋਣ ਦੀ ਸੰਭਾਵਨਾ ਹੈ; ਕੁਝ ਐਨਟਿਵ਼ਾਇਰਅਸ ਸਾੱਫਟਵੇਅਰ ਕੀਲੌਗਰਜ਼ ਨੂੰ ਮਾਲਵੇਅਰ ਨਹੀਂ ਮੰਨਦੇ, ਕਿਉਂਕਿ ਕੁਝ ਹਾਲਤਾਂ ਵਿੱਚ ਇੱਕ ਕੀਲੌਗਰ ਨੂੰ ਸਾੱਫਟਵੇਅਰ ਦਾ ਇੱਕ ਜਾਇਜ਼ ਹਿੱਸਾ ਮੰਨਿਆ ਜਾ ਸਕਦਾ ਹੈ। [32]

ਲਾਈਵ CD / USB

[ਸੋਧੋ]ਕੰਪਿਊਟਰ ਨੂੰ ਲਾਈਵ ਸੀਡੀ ਦੀ ਵਰਤੋਂ ਕਰਕੇ ਰੀਬੂਟ ਕਰਨਾ ਜਾਂ ਲਿਖਣ ਦੁਆਰਾ ਸੁਰੱਖਿਅਤ ਲਾਈਵ ਯੂ ਐਸ ਬੀ ਨੂੰ ਸਾਫਟਵੇਅਰ ਕੀਲੱਗਰਾਂ ਵਿਰੁੱਧ ਇਕ ਸੰਭਾਵਤ ਪ੍ਰਤੀਕ੍ਰਿਆ ਹੈ ਜੇ ਸੀ ਡੀ ਮਾਲਵੇਅਰ ਤੋਂ ਸਾਫ ਹੈ ਅਤੇ ਇਸ ਵਿਚ ਮੌਜੂਦ ਓਪਰੇਟਿੰਗ ਸਿਸਟਮ ਸੁਰੱਖਿਅਤ ਹੈ ਅਤੇ ਪੂਰੀ ਤਰ੍ਹਾਂ ਨਾਲ ਪੈਚ ਕੀਤਾ ਗਿਆ ਹੈ ਤਾਂ ਜੋ ਇਸ ਨੂੰ ਜਲਦੀ ਤੋਂ ਜਲਦੀ ਲਾਗ ਨਾ ਹੋਵੇ. ਸ਼ੁਰੂ ਇੱਕ ਵੱਖਰੇ ਓਪਰੇਟਿੰਗ ਸਿਸਟਮ ਨੂੰ ਬੂਟ ਕਰਨਾ ਇੱਕ ਹਾਰਡਵੇਅਰ ਜਾਂ ਬੀ.ਆਈ.ਓ.ਐੱਸ (BIOS) ਅਧਾਰਤ ਕੀਲੌਗਰ ਦੀ ਵਰਤੋਂ ਤੇ ਅਸਰ ਨਹੀਂ ਪਾਉਂਦਾ।

ਐਂਟੀ-ਸਪਾਈਵੇਅਰ / ਐਂਟੀ-ਵਾਇਰਸ ਪ੍ਰੋਗਰਾਮ

[ਸੋਧੋ]ਬਹੁਤ ਸਾਰੀਆਂ ਐਂਟੀ-ਸਪਾਈਵੇਅਰ ਐਪਲੀਕੇਸ਼ਨਜ਼ ਕੁਝ ਸਾੱਫਟਵੇਅਰ ਅਧਾਰਤ ਕੀਲੋਗਰਜ ਅਤੇ ਕੁਆਰੰਟੀਨ ਨੂੰ ਖੋਜ ਸਕਦੀਆਂ ਹਨ, ਉਹਨਾਂ ਨੂੰ ਅਯੋਗ ਜਾਂ ਸਾਫ ਕਰ ਸਕਦੀਆਂ ਹਨ. ਹਾਲਾਂਕਿ, ਕਿਉਂਕਿ ਬਹੁਤ ਸਾਰੇ ਕੀਲੌਗਿੰਗ ਪ੍ਰੋਗਰਾਮ ਕੁਝ ਹਾਲਤਾਂ ਵਿੱਚ ਸਾੱਫਟਵੇਅਰ ਦੇ ਜਾਇਜ਼ ਟੁਕੜੇ ਹੁੰਦੇ ਹਨ, ਐਂਟੀ-ਸਪਾਈਵੇਅਰ ਅਕਸਰ ਕੀਲੱਗਿੰਗ ਪ੍ਰੋਗਰਾਮਾਂ ਨੂੰ ਸਪਾਈਵੇਅਰ ਜਾਂ ਇੱਕ ਵਾਇਰਸ ਵਜੋਂ ਲੇਬਲ ਦੇਣ ਦੀ ਅਣਦੇਖੀ ਕਰਦਾ ਹੈ. ਇਹ ਐਪਲੀਕੇਸ਼ਨਜ਼ ਐਗਜ਼ੀਕਿ .ਟੇਬਲ ਕੋਡ, ਹੇਰੀਸਟਿਕਸ ਅਤੇ ਕੀਲੌਗਰ ਵਿਵਹਾਰ (ਜਿਵੇਂ ਕਿ ਹੁੱਕ ਅਤੇ ਕੁਝ ਏਪੀਆਈ ਦੀ ਵਰਤੋਂ) ਦੇ ਪੈਟਰਨਾਂ ਦੇ ਅਧਾਰ ਤੇ ਸਾੱਫਟਵੇਅਰ-ਅਧਾਰਤ ਕੀਲੌਗਰਜ਼ ਦਾ ਪਤਾ ਲਗਾ ਸਕਦੇ ਹਨ।

ਕੋਈ ਵੀ ਸਾੱਫਟਵੇਅਰ ਅਧਾਰਤ ਐਂਟੀ-ਸਪਾਈਵੇਅਰ ਐਪਲੀਕੇਸ਼ਨ ਸਾਰੇ ਕੀਲੌਗਰਾਂ ਦੇ ਵਿਰੁੱਧ 100% ਪ੍ਰਭਾਵਸ਼ਾਲੀ ਨਹੀਂ ਹੋ ਸਕਦੀ। ਇਸ ਦੇ ਨਾਲ, ਸੌਫਟਵੇਅਰ ਅਧਾਰਤ ਐਂਟੀ-ਸਪਾਈਵੇਅਰ ਗੈਰ-ਸਾੱਫਟਵੇਅਰ ਕੀਲੌਗਰਾਂ ਨੂੰ ਹਰਾ ਨਹੀਂ ਸਕਦੇ |

ਹਾਲਾਂਕਿ, ਵਿਸ਼ੇਸ਼ ਤਕਨੀਕ ਜੋ ਐਂਟੀ-ਸਪਾਈਵੇਅਰ ਐਪਲੀਕੇਸ਼ਨ ਵਰਤਦੀ ਹੈ ਉਹ ਸਾੱਫਟਵੇਅਰ ਕੀਲੌਗਰਜ਼ ਦੇ ਵਿਰੁੱਧ ਇਸ ਦੇ ਸੰਭਾਵਿਤ ਪ੍ਰਭਾਵ ਨੂੰ ਪ੍ਰਭਾਵਤ ਕਰੇਗੀ। ਇੱਕ ਸਧਾਰਣ ਨਿਯਮ ਦੇ ਤੌਰ ਤੇ, ਉੱਚ ਅਧਿਕਾਰਾਂ ਵਾਲੇ ਐਂਟੀ-ਸਪਾਈਵੇਅਰ ਐਪਲੀਕੇਸ਼ਨ ਘੱਟ ਸਹੂਲਤਾਂ ਵਾਲੇ ਕੀਲੌਗਰਾਂ ਨੂੰ ਹਰਾ ਦੇਣਗੀਆਂ। ਉਦਾਹਰਣ ਦੇ ਲਈ, ਇੱਕ ਹੁੱਕ-ਅਧਾਰਤ ਐਂਟੀ-ਸਪਾਈਵੇਅਰ ਐਪਲੀਕੇਸ਼ਨ ਕਰਨਲ-ਅਧਾਰਤ ਕੀਲੌਗਰ ਨੂੰ ਹਰਾ ਨਹੀਂ ਸਕਦੀ (ਕਿਉਂਕਿ ਕੀਲੌਗਰ ਐਂਟੀ-ਸਪਾਈਵੇਅਰ ਐਪਲੀਕੇਸ਼ਨ ਤੋਂ ਪਹਿਲਾਂ ਕੀਸਟ੍ਰੋਕ ਸੁਨੇਹੇ ਪ੍ਰਾਪਤ ਕਰੇਗੀ), ਪਰ ਇਹ ਸੰਭਾਵਤ ਤੌਰ ਤੇ ਹੁੱਕ- ਅਤੇ ਏ.ਪੀ.ਆਈ(API)- ਅਧਾਰਤ ਕੀਲੌਗਰ ਨੂੰ ਹਰਾ ਸਕਦੀ ਹੈ।

ਨੈੱਟਵਰਕ ਮਾਨੀਟਰ

[ਸੋਧੋ]ਨੈਟਵਰਕ ਨਿਗਰਾਨੀ (ਉਲਟਾ ਫਾਇਰਵਾਲ ਵੀ ਕਹਿੰਦੇ ਹਨ) ਦੀ ਵਰਤੋਂ ਉਪਭੋਗਤਾ ਨੂੰ ਚੇਤੰਨ ਕਰਨ ਲਈ ਕੀਤੀ ਜਾ ਸਕਦੀ ਹੈ ਜਦੋਂ ਵੀ ਕੋਈ ਐਪਲੀਕੇਸ਼ਨ ਇੱਕ ਨੈਟਵਰਕ ਕਨੈਕਸ਼ਨ ਬਣਾਉਣ ਦੀ ਕੋਸ਼ਿਸ਼ ਕਰਦੀ ਹੈ। ਇਹ ਉਪਭੋਗਤਾ ਨੂੰ ਆਪਣੀ ਟਾਈਪ ਕੀਤੀ ਜਾਣਕਾਰੀ ਨਾਲ ਕੀਲੌਗਰ ਨੂੰ " ਫੋਨ ਕਰਨ ਤੋਂ" ਰੋਕਣ ਦਾ ਮੌਕਾ ਦਿੰਦਾ ਹੈ।

ਆਟੋਮੈਟਿਕ ਫਾਰਮ ਫਿਲਰ ਪ੍ਰੋਗਰਾਮ

[ਸੋਧੋ]ਆਟੋਮੈਟਿਕ ਫਾਰਮ ਭਰਨ ਵਾਲੇ ਪ੍ਰੋਗਰਾਮ ਕੀਬੋਰਡ ਦੀ ਵਰਤੋਂ ਕਰਕੇ ਉਪਭੋਗਤਾ ਦੇ ਨਿੱਜੀ ਵੇਰਵੇ ਅਤੇ ਪਾਸਵਰਡ ਟਾਈਪ ਕਰਨ ਦੀ ਜ਼ਰੂਰਤ ਨੂੰ ਹਟਾ ਕੇ ਕੀਲੌਗਿੰਗ ਨੂੰ ਰੋਕ ਸਕਦੇ ਹਨ। ਫਾਰਮ ਫਿਲਰ ਮੁੱਖ ਤੌਰ ਤੇ ਵੈਬ ਬ੍ਰਾਊਜ਼ਰ ਲਈ ਚੈਕਆਉਟ ਪੰਨਿਆਂ ਨੂੰ ਭਰਨ ਅਤੇ ਉਹਨਾਂ ਦੇ ਖਾਤਿਆਂ ਵਿੱਚ ਉਪਭੋਗਤਾਵਾਂ ਨੂੰ ਲੌਗ ਕਰਨ ਲਈ ਤਿਆਰ ਕੀਤੇ ਗਏ ਹਨ। ਇਕ ਵਾਰ ਜਦੋਂ ਉਪਭੋਗਤਾ ਦੇ ਖਾਤੇ ਅਤੇ ਕ੍ਰੈਡਿਟ ਕਾਰਡ ਦੀ ਜਾਣਕਾਰੀ ਪ੍ਰੋਗਰਾਮ ਵਿਚ ਦਾਖਲ ਹੋ ਜਾਂਦੀ ਹੈ, ਤਾਂ ਇਹ ਬਿਨਾਂ ਕੀ-ਬੋਰਡ ਜਾਂ ਕਲਿੱਪਬੋਰਡ ਦੀ ਵਰਤੋਂ ਕੀਤੇ ਬਗੈਰ ਆਪਣੇ ਆਪ ਹੀ ਫਾਰਮ ਵਿਚ ਦਾਖਲ ਹੋ ਜਾਂਦੀ ਹੈ, ਜਿਸ ਨਾਲ ਇਹ ਸੰਭਾਵਨਾ ਘੱਟ ਜਾਂਦੀ ਹੈ ਕਿ ਪ੍ਰਾਈਵੇਟ ਡਾਟਾ ਰਿਕਾਰਡ ਕੀਤਾ ਜਾ ਰਿਹਾ ਹੈ। ਹਾਲਾਂਕਿ, ਮਸ਼ੀਨ ਤਕ ਸਰੀਰਕ ਪਹੁੰਚ ਵਾਲਾ ਕੋਈ ਅਜੇ ਵੀ ਸਾੱਫਟਵੇਅਰ ਸਥਾਪਤ ਕਰਨ ਦੇ ਯੋਗ ਹੋ ਸਕਦਾ ਹੈ ਜੋ ਇਸ ਜਾਣਕਾਰੀ ਨੂੰ ਓਪਰੇਟਿੰਗ ਸਿਸਟਮ ਵਿਚ ਜਾਂ ਨੈੱਟਵਰਕ ਤੇ ਟਰਾਂਜਿਟ ਦੇ ਦੌਰਾਨ ਕਿਤੇ ਹੋਰ ਰੋਕ ਸਕਦਾ ਹੈ।

ਵਨ-ਟਾਈਮ ਪਾਸਵਰਡ (OTP)

[ਸੋਧੋ]ਵਨ-ਟਾਈਮ ਪਾਸਵਰਡ ਦੀ ਵਰਤੋਂ ਕਰਨਾ ਕੀਲੌਗਰ-ਸੇਫ ਹੋ ਸਕਦਾ ਹੈ, ਕਿਉਂਕਿ ਹਰ ਪਾਸਵਰਡ ਦੀ ਵਰਤੋਂ ਕਰਦੇ ਸਾਰ ਹੀ ਇਸ ਨੂੰ ਅਯੋਗ ਕਰ ਦਿੱਤਾ ਜਾਂਦਾ ਹੈ। ਇਹ ਹੱਲ ਕਿਸੇ ਜਨਤਕ ਕੰਪਿਊਟਰ ਦੀ ਵਰਤੋਂ ਕਰਨ ਵਾਲੇ ਲਈ ਲਾਭਦਾਇਕ ਹੋ ਸਕਦਾ ਹੈ। ਹਾਲਾਂਕਿ, ਇੱਕ ਹਮਲਾਵਰ ਜਿਸਦਾ ਅਜਿਹੇ ਕੰਪਿਊਟਰ ਤੇ ਰਿਮੋਟ ਨਿਯੰਤਰਣ ਹੈ ਉਹ ਸਿਰਫ਼ ਆਪਣੇ ਪੱਖ ਤੋਂ ਅਣਅਧਿਕਾਰਤ ਟ੍ਰਾਂਜੈਕਸ਼ਨਾਂ ਕਰਨ ਤੋਂ ਪਹਿਲਾਂ ਪੀੜਤ ਨੂੰ ਆਪਣੀ ਪ੍ਰਮਾਣ ਪੱਤਰ ਵਿੱਚ ਦਾਖਲ ਹੋਣ ਦੀ ਉਡੀਕ ਕਰ ਸਕਦਾ ਹੈ ਜਦੋਂ ਕਿ ਸੈਸ਼ਨ ਕਿਰਿਆਸ਼ੀਲ ਹੁੰਦਾ ਹੈ।

ਸੁਰੱਖਿਆ ਟੋਕਨ

[ਸੋਧੋ]ਸਮਾਰਟ ਕਾਰਡਾਂ ਜਾਂ ਹੋਰ ਸੁਰੱਖਿਆ ਟੋਕਨਾਂ ਦੀ ਵਰਤੋਂ ਸਫਲ ਕੀਲੌਗਿੰਗ ਹਮਲੇ ਦੇ ਵਿਰੋਧ ਵਿੱਚ ਰੀਪਲੇਅ ਹਮਲਿਆਂ ਦੇ ਵਿਰੁੱਧ ਸੁਰੱਖਿਆ ਵਿੱਚ ਸੁਧਾਰ ਕਰ ਸਕਦੀ ਹੈ, ਕਿਉਂਕਿ ਸੁਰੱਖਿਅਤ ਜਾਣਕਾਰੀ ਤੱਕ ਪਹੁੰਚਣ ਲਈ ਦੋਵਾਂ (ਹਾਰਡਵੇਅਰ) ਸੁਰੱਖਿਆ ਟੋਕਨ ਦੇ ਨਾਲ ਨਾਲ ਉਚਿਤ ਪਾਸਵਰਡ / ਗੁਪਤਕੋਡ ਦੀ ਜ਼ਰੂਰਤ ਹੋਏਗੀ। ਇੱਕ ਕੰਪਿਊਟਰ ਤੇ ਵਰਤੀਆਂ ਜਾਂਦੀਆਂ ਕੀਸਟ੍ਰੋਕਸ, ਮਾਊਸ ਐਕਸ਼ਨਾਂ, ਡਿਸਪਲੇਅ, ਕਲਿੱਪਬੋਰਡ ਨੂੰ ਜਾਣਨਾ ਬਾਅਦ ਵਿੱਚ ਹਮਲਾਵਰ ਨੂੰ ਸੁਰੱਖਿਅਤ ਸਰੋਤਾਂ ਤੱਕ ਪਹੁੰਚ ਵਿੱਚ ਸਹਾਇਤਾ ਨਹੀਂ ਕਰੇਗਾ। ਕੁਝ ਸੁੱਰਖਿਆ ਟੋਕਨ ਇੱਕ ਕਿਸਮ ਦੇ ਹਾਰਡਵੇਅਰ ਦੀ ਸਹਾਇਤਾ ਨਾਲ ਵਨ-ਟਾਈਮ ਪਾਸਵਰਡ ਪ੍ਰਣਾਲੀ ਦੇ ਰੂਪ ਵਿੱਚ ਕੰਮ ਕਰਦੇ ਹਨ, ਅਤੇ ਦੂਸਰੇ ਇੱਕ ਕ੍ਰਿਪਟੋਗ੍ਰਾਫਿਕ ਚੁਣੌਤੀ-ਪ੍ਰਤਿਕ੍ਰਿਆ ਪ੍ਰਮਾਣਿਕਤਾ ਲਾਗੂ ਕਰਦੇ ਹਨ, ਜੋ ਇੱਕ ਸਮੇਂ ਦੇ ਪਾਸਵਰਡਾਂ ਦੇ ਸੰਕਲਪ ਅਨੁਸਾਰ ਇਸ ਢੰਗ ਨਾਲ ਸੁਰੱਖਿਆ ਨੂੰ ਸੁਧਾਰ ਸਕਦੇ ਹਨ.ਪਿੰਨ ਐਂਟਰੀ ਲਈ ਸਮਾਰਟਕਾਰਡ ਰੀਡਰ ਅਤੇ ਉਨ੍ਹਾਂ ਨਾਲ ਜੁੜੇ ਕੀਪੈਡ ਇੱਕ ਅਖੌਤੀ ਸਪਲਾਈ ਚੇਨ ਅਟੈਕ [33] ਰਾਹੀਂ ਕੀਸਟ੍ਰੋਕ ਲੌਗਿੰਗ ਲਈ ਕਮਜ਼ੋਰ ਹੋ ਸਕਦੇ ਹਨ ਜਿੱਥੇ ਇੱਕ ਹਮਲਾਵਰ ਕਾਰਡ ਰੀਡਰ / ਪਿੰਨ ਐਂਟਰੀ ਹਾਰਡਵੇਅਰ ਨੂੰ ਬਦਲ ਦਿੰਦਾ ਹੈ ਜਿਸ ਨਾਲ ਉਪਭੋਗਤਾ ਦਾ ਪਿੰਨ ਰਿਕਾਰਡ ਹੁੰਦਾ ਹੈ।

ਆਨ-ਸਕ੍ਰੀਨ ਕੀਬੋਰਡ

[ਸੋਧੋ]ਜ਼ਿਆਦਾਤਰ ਆਨ-ਸਕ੍ਰੀਨ ਕੀਬੋਰਡ ਟਾਈਪ ਕਰਨ ਲਈ ਬਾਹਰੀ ਟੀਚੇ ਦੇ ਪ੍ਰੋਗਰਾਮ ਤੇ ਸਧਾਰਣ ਕੀਬੋਰਡ ਇਵੈਂਟ ਸੰਦੇਸ਼ ਭੇਜਦੇ ਹਨ। ਸਾੱਫਟਵੇਅਰ ਕੀਲਾਗਰ ਇੱਕ ਟਾਈਮ ਤੋਂ ਦੂਜੇ ਪ੍ਰੋਗਰਾਮ ਵਿੱਚ ਭੇਜੇ ਗਏ ਇਹ ਟਾਈਪ ਕੀਤੇ ਅੱਖਰਾਂ ਨੂੰ ਲਾਗ ਕਰ ਸਕਦੇ ਹਨ। [34] ਇਸ ਤੋਂ ਇਲਾਵਾ, ਕੀਲੌਗਿੰਗ ਸਾੱਫਟਵੇਅਰ ਸਕ੍ਰੀਨ 'ਤੇ ਪ੍ਰਦਰਸ਼ਿਤ ਕੀਤੇ ਗਏ ਸਕ੍ਰੀਨਸ਼ਾਟ ਲੈ ਸਕਦੇ ਹਨ, ਜਿਸਦਾ ਮਤਲਬ ਹੈ ਕਿ ਹਾਲਾਂਕਿ ਲਾਭਦਾਇਕ ਸੁਰੱਖਿਆ ਉਪਾਅ, ਪਰ ਇੱਕ ਆਨ-ਸਕ੍ਰੀਨ ਕੀਬੋਰਡ ਸਾਰੇ ਕੀਲੌਗਰਾਂ ਤੋਂ ਸੁਰੱਖਿਅਤ ਨਹੀਂ ਕਰੇਗਾ। [ <span title="This claim needs references to reliable sources. (May 2014)">ਹਵਾਲਾ ਲੋੜੀਂਦਾ</span> ]

ਕੀਸਟ੍ਰੋਕ ਦਖਲਅੰਦਾਜ਼ੀ ਸਾਫਟਵੇਅਰ

[ਸੋਧੋ]ਕੀਸਟ੍ਰੋਕ ਦਖਲਅੰਦਾਜ਼ੀ ਸਾੱਫਟਵੇਅਰ ਵੀ ਉਪਲਬਧ ਹੈ। [35] ਇਹ ਪ੍ਰੋਗਰਾਮ ਬੇਤਰਤੀਬੇ ਕੀਸਟ੍ਰੋਕਾਂ ਨੂੰ ਪੇਸ਼ ਕਰ ਕੇ ਕੀਲੌਗਰਜ਼ ਨੂੰ ਭਰਮਾਉਣ ਦੀ ਕੋਸ਼ਿਸ਼ ਕਰਦੇ ਹਨ, ਹਾਲਾਂਕਿ ਇਹ ਸਿੱਧੇ ਨਤੀਜੇ ਵਜੋਂ ਕੀਲੌਗਰ ਨੂੰ ਵਧੇਰੇ ਜਾਣਕਾਰੀ ਰਿਕਾਰਡ ਕਰਨ ਦੇ ਨਤੀਜੇ ਵਜੋਂ ਆਉਂਦਾ ਹੈ। ਇੱਕ ਹਮਲਾਵਰ ਦਾ ਕੰਮ ਦਿਲਚਸਪੀ ਦੇ ਕੁੰਜੀ ਨੂੰ ਬਾਹਰ ਕੱਢਣ ਦਾ ਹੁੰਦਾ ਹੈ। ਇਸ ਵਿਧੀ ਦੀ ਸੁਰੱਖਿਆ, ਖਾਸ ਤੌਰ 'ਤੇ ਇਹ ਕਿੰਨੀ ਚੰਗੀ ਤਰ੍ਹਾਂ ਕ੍ਰਿਪਟੈਨਾਲੀਸਿਸ ਲਈ ਖੜ੍ਹੀ ਹੈ, ਇਹ ਅਸਪਸ਼ਟ ਹੈ।

ਬੋਲਣ ਦੀ ਪਛਾਣ

[ਸੋਧੋ]ਆਨ-ਸਕ੍ਰੀਨ ਕੀਬੋਰਡ ਦੇ ਸਮਾਨ, ਸਪੀਚ-ਟੂ-ਟੈਕਸਟ ਕਨਵਰਜ਼ਨ ਸਾੱਫਟਵੇਅਰ ਦੀ ਵਰਤੋਂ ਕੀਲੌਗਰਾਂ ਦੇ ਵਿਰੁੱਧ ਵੀ ਕੀਤੀ ਜਾ ਸਕਦੀ ਹੈ, ਕਿਉਂਕਿ ਇੱਥੇ ਟਾਈਪਿੰਗ ਜਾਂ ਮਾਊਸ ਦੀਆਂ ਹਰਕਤਾਂ ਸ਼ਾਮਲ ਨਹੀਂ ਹਨ। ਅਵਾਜ਼-ਮਾਨਤਾ ਵਾਲੇ ਸਾੱਫਟਵੇਅਰ ਦੀ ਵਰਤੋਂ ਦਾ ਸਭ ਤੋਂ ਕਮਜ਼ੋਰ ਨੁਕਤਾ ਇਹ ਹੋ ਸਕਦਾ ਹੈ ਕਿ ਕਿਵੇਂ ਸਾੱਫਟਵੇਅਰ ਮਾਨਤਾ ਪ੍ਰਾਪਤ ਹੋਣ ਤੋਂ ਬਾਅਦ ਮਾਨਤਾ ਪ੍ਰਾਪਤ ਟੈਕਸਟ ਨੂੰ ਨਿਸ਼ਾਨਾ ਬਣਾਉਣ ਲਈ ਭੇਜਦਾ ਹੈ।

[[ਸ਼੍ਰੇਣੀ:ਸਾਈਬਰ ਜ਼ੁਰਮ]]

[[ਸ਼੍ਰੇਣੀ:Pages with unreviewed translations]]

- ↑ Use of legal software products for computer monitoring, keylogger.org

- ↑ "Keylogger". Oxford dictionaries.

- ↑ Keyloggers: How they work and how to detect them (Part 1), Secure List, "Today, keyloggers are mainly used to steal user data relating to various online payment systems, and virus writers are constantly writing new keylogger Trojans for this very purpose."

- ↑ "What is a Keylogger?". PC Tools.

- ↑ Caleb Chen (2017-03-20). "Microsoft Windows 10 has a keylogger enabled by default – here's how to disable it".

- ↑ "The Evolution of Malicious IRC Bots" (PDF). Symantec. 2005-11-26: 23–24. Retrieved 2011-03-25.

{{cite journal}}: Cite journal requires|journal=(help) - ↑ Jonathan Brossard (2008-09-03). "Bypassing pre-boot authentication passwords by instrumenting the BIOS keyboard buffer (practical low level attacks against x86 pre-boot authentication software)" (PDF). Iviz Technosolutions. Archived from the original (PDF) on 2008-09-13. Retrieved 2008-09-23.

{{cite journal}}: Cite journal requires|journal=(help); External link in|publisher= - ↑ "Web-Based Keylogger Used to Steal Credit Card Data from Popular Sites". Threatpost | The first stop for security news (in ਅੰਗਰੇਜ਼ੀ (ਅਮਰੀਕੀ)). 2016-10-06. Retrieved 2017-01-24.

- ↑ "SpyEye Targets Opera, Google Chrome Users". Krebs on Security. Retrieved 26 April 2011.

- ↑ K.P.H. Sullivan & E. Lindgren (Eds., 2006), Studies in Writing: Vol. 18. Computer Key-Stroke Logging and Writing: Methods and Applications. Oxford: Elsevier.

- ↑ Vincentas (11 July 2013). "Keystroke Logging in SpyWareLoop.com". Spyware Loop. Archived from the original on 7 December 2013. Retrieved 27 July 2013.

- ↑ "Apple keyboard hack". Digital Society. Archived from the original on 26 August 2009. Retrieved 9 June 2011.

- ↑ "Keylogger Removal". SpyReveal Anti Keylogger. Archived from the original on 29 April 2011. Retrieved 25 April 2011.

- ↑ "Keylogger Removal". SpyReveal Anti Keylogger. Retrieved 26 February 2016.

- ↑ Jeremy Kirk (2008-12-16). "Tampered Credit Card Terminals". IDG News Service. Retrieved 2009-04-19.

- ↑ "ATM camera". snopes.com. Retrieved 2009-04-19.

{{cite web}}: External link in|publisher= - ↑ Maggi, Federico; Volpatto, Alberto; Gasparini, Simone; Boracchi, Giacomo; Zanero, Stefano (2011). A fast eavesdropping attack against touchscreens (PDF). 7th International Conference on Information Assurance and Security. IEEE. doi:10.1109/ISIAS.2011.6122840.

- ↑ Marquardt, Philip; Verma, Arunabh; Carter, Henry; Traynor, Patrick (2011). (sp)iPhone: decoding vibrations from nearby keyboards using mobile phone accelerometers. Proceedings of the 18th ACM conference on Computer and communications security. ACM. pp. 561–562. doi:10.1145/2046707.2046771.

- ↑ "iPhone Accelerometer Could Spy on Computer Keystrokes". Wired. 19 October 2011. Retrieved August 25, 2014.

- ↑ Owusu, Emmanuel; Han, Jun; Das, Sauvik; Perrig, Adrian; Zhang, Joy (2012). ACCessory: password inference using accelerometers on smartphones. Proceedings of the Thirteenth Workshop on Mobile Computing Systems and Applications. ACM. doi:10.1145/2162081.2162095.

- ↑ Aviv, Adam J.; Sapp, Benjamin; Blaze, Matt; Smith, Jonathan M. (2012). Practicality of accelerometer side channels on smartphones. Proceedings of the 28th Annual Computer Security Applications Conference. ACM. doi:10.1145/2420950.2420957.

- ↑ Cai, Liang; Chen, Hao (2011). TouchLogger: inferring keystrokes on touch screen from smartphone motion (PDF). Proceedings of the 6th USENIX conference on Hot topics in security. USENIX. Retrieved 25 August 2014.

- ↑ Xu, Zhi; Bai, Kun; Zhu, Sencun (2012). TapLogger: inferring user inputs on smartphone touchscreens using on-board motion sensors. Proceedings of the fifth ACM conference on Security and Privacy in Wireless and Mobile Networks. ACM. pp. 113–124. doi:10.1145/2185448.2185465.

- ↑ Miluzzo, Emiliano; Varshavsky, Alexander; Balakrishnan, Suhrid; Choudhury, Romit Roy (2012). Tapprints: your finger taps have fingerprints. Proceedings of the 10th international conference on Mobile systems, applications, and services. ACM. pp. 323–336. doi:10.1145/2307636.2307666.

- ↑ Spreitzer, Raphael (2014). PIN Skimming: Exploiting the Ambient-Light Sensor in Mobile Devices. Proceedings of the 4th ACM Workshop on Security and Privacy in Smartphones & Mobile Devices. ACM. pp. 51–62. arXiv:1405.3760. doi:10.1145/2666620.2666622.

- ↑ Hameiri, Paz (2019). "Body Keylogging". Hakin9 IT Security Magazine. 14 (7): 79–94.

- ↑ Young, Adam; Yung, Moti (1997). Deniable Password Snatching: On the Possibility of Evasive Electronic Espionage. pp. 224–235. doi:10.1109/SECPRI.1997.601339. ISBN 978-0-8186-7828-8.

{{cite book}}:|work=ignored (help) - ↑ Young, Adam; Yung, Moti (1996). Cryptovirology: extortion-based security threats and countermeasures. pp. 129–140. CiteSeerX 10.1.1.44.9122. doi:10.1109/SECPRI.1996.502676. ISBN 978-0-8186-7417-4.

{{cite book}}:|work=ignored (help) - ↑ John Leyden (2000-12-06). "Mafia trial to test FBI spying tactics: Keystroke logging used to spy on mob suspect using PGP". The Register. Retrieved 2009-04-19.

- ↑ John Leyden (2002-08-16). "Russians accuse FBI Agent of Hacking". The Register.

- ↑ Alex Stim (2015-10-28). "3 methods to disable Windows 10 built-in Spy Keylogger".

- ↑ "What is Anti Keylogger?". 23 August 2018.

- ↑ Austin Modine (2008-10-10). "Organized crime tampers with European card swipe devices". The Register. Retrieved 2009-04-18.

- ↑ Scott Dunn (2009-09-10). "Prevent keyloggers from grabbing your passwords". Windows Secrets. Retrieved 2014-05-10.

- ↑ Christopher Ciabarra (2009-06-10). "Anti Keylogger". Networkintercept.com. Archived from the original on 2010-06-26.